Wickert Maschinenbau hat die Übergabe des Familienunternehmens an die nächste Generation eingeleitet. Stephanie Wickert, die 33-jährige Urenkelin des Firmengründers Jakob Wickert, ist zum 1. September als Geschäftsführerin in die Geschäftsleitung eingetreten. Zusammen mit Stefan Herzinger leitet sie seitdem das Unternehmen. Gleichzeitig hat ihr Vater Hans-Joachim nach 46 Jahren als Geschäftsführer […]

Tägliche Archive: 29. November 2022

Diese Schulung widmet sich vollständig der Sicherheit des aktuellen Client-Betriebssystems Windows 10/11. Unsere erfahrenen Trainer stellen Ihnen sicherheitsrelevante Neuerungen, deren Anforderungen und Konfigurationsmöglichkeiten sowie neue Herausforderungen für die Verwaltung und Administration dieser Clients vor. Ausgehend von typischen Bedrohungsszenarien für Windows-10/11-Clients lernen Sie mithilfe von Hands-on-Übungenund Demonstrationen, wie Sie die neuen […]

Diese Schulung widmet sich vollständig der Sicherheit des aktuellen Client-Betriebssystems Windows 10/11. Unsere erfahrenen Trainer stellen Ihnen sicherheitsrelevante Neuerungen, deren Anforderungen und Konfigurationsmöglichkeiten sowie neue Herausforderungen für die Verwaltung und Administration dieser Clients vor. Ausgehend von typischen Bedrohungsszenarien für Windows-10/11-Clients lernen Sie mithilfe von Hands-on-Übungenund Demonstrationen, wie Sie die neuen […]

Diese Schulung widmet sich vollständig der Sicherheit des aktuellen Client-Betriebssystems Windows 10/11. Unsere erfahrenen Trainer stellen Ihnen sicherheitsrelevante Neuerungen, deren Anforderungen und Konfigurationsmöglichkeiten sowie neue Herausforderungen für die Verwaltung und Administration dieser Clients vor. Ausgehend von typischen Bedrohungsszenarien für Windows-10/11-Clients lernen Sie mithilfe von Hands-on-Übungenund Demonstrationen, wie Sie die neuen […]

Unsere erfahrenen Trainer stellen Ihnen in diesem Training sicherheitsrelevante Funktionen der Microsoft-Azure-Cloud vor. Des Weiteren werden Konfigurationsmöglichkeiten sowie Maßnahmen für die Administration und den sicheren Betrieb von Azure-Umgebungen präsentiert. Ausgehend von typischen Bedrohungsszenarien lernen Sie mithilfe von Hands-on-Übungen und Demonstrationen, welche Sicherheitsaspekte beim Design von Cloud-Architekturen, bei der Konfiguration und […]

Unsere erfahrenen Trainer stellen Ihnen in diesem Training sicherheitsrelevante Funktionen der Microsoft-Azure-Cloud vor. Des Weiteren werden Konfigurationsmöglichkeiten sowie Maßnahmen für die Administration und den sicheren Betrieb von Azure-Umgebungen präsentiert. Ausgehend von typischen Bedrohungsszenarien lernen Sie mithilfe von Hands-on-Übungen und Demonstrationen, welche Sicherheitsaspekte beim Design von Cloud-Architekturen, bei der Konfiguration und […]

Im Rahmen der Schulung stellen wir sicherheitsrelevante Funktionen der AWS-Cloud vor. Des Weiteren werden Konfigurationsmöglichkeitensowie Maßnahmen für die Administration und den sicheren Betrieb von AWS-Cloud-Umgebungen präsentiert. Unsere Trainer erörtern die spezifischen Risiken in AWS-Cloud-Umgebungen und stellen Maßnahmen vor, um diese Risiken zu minimieren. Hierbei geht es um folgende Aspekte:• Sicherer […]

Im Rahmen der Schulung stellen wir sicherheitsrelevante Funktionen der AWS-Cloud vor. Des Weiteren werden Konfigurationsmöglichkeitensowie Maßnahmen für die Administration und den sicheren Betrieb von AWS-Cloud-Umgebungen präsentiert. Unsere Trainer erörtern die spezifischen Risiken in AWS-Cloud-Umgebungen und stellen Maßnahmen vor, um diese Risiken zu minimieren. Hierbei geht es um folgende Aspekte:• Sicherer […]

Unser Trainer stellt Ihnen in diesem Training sicherheitsrelevante Aspekte und Funktionen von Microsoft Office 365 vor. Des Weiteren werden Konfigurationsmöglichkeiten sowie Maßnahmen für die Administration und den sicheren Betrieb einer O365-Umgebung präsentiert. Im Rahmen dieser Schulung erörtern wir mit Ihnen zunächst typische Bedrohungsszenarien und Risiken für Cloud-Umgebungen imAllgemeinen und Office […]

Unser Trainer stellt Ihnen in diesem Training sicherheitsrelevante Aspekte und Funktionen von Microsoft Office 365 vor. Des Weiteren werden Konfigurationsmöglichkeiten sowie Maßnahmen für die Administration und den sicheren Betrieb einer O365-Umgebung präsentiert. Im Rahmen dieser Schulung erörtern wir mit Ihnen zunächst typische Bedrohungsszenarien und Risiken für Cloud-Umgebungen imAllgemeinen und Office […]

Unser Trainer stellt Ihnen in diesem Training sicherheitsrelevante Aspekte und Funktionen von Microsoft Office 365 vor. Des Weiteren werden Konfigurationsmöglichkeiten sowie Maßnahmen für die Administration und den sicheren Betrieb einer O365-Umgebung präsentiert. Im Rahmen dieser Schulung erörtern wir mit Ihnen zunächst typische Bedrohungsszenarien und Risiken für Cloud-Umgebungen imAllgemeinen und Office […]

Ab sofort können Händler, kleine und mittelständische Unternehmen sowie Gewerbetreibende mit der App Sparkasse POS (S-POS) auch girocard-Zahlungen in Höhe von über 50 Euro akzeptieren. Die Kund:innen haben nun die Möglichkeit, eine kontaktlose girocard-Zahlung per Eingabe ihrer persönlichen Geheimzahl (PIN) in S-POS auf dem Gerät des Händlers sicher zu authentifizieren. […]

Das ISO/IEC 27001-Lead-Implementer-Training vermittelt den Teilnehmern das Wissen, wie man eine Organisation bei der effektiven Planung, Implementierung, Verwaltung, Überwachung und Aufrechterhaltung eines Informationssicherheitsmanagementsystems (ISMS) unterstützt. Bedrohungen und Angriffe auf die Informationssicherheit nehmen zu und entwickeln sich ständig weiter. Die beste Form der Verteidigung gegen diese Bedrohungen und Angriffe ist die […]

Das ISO/IEC 27001-Lead-Implementer-Training vermittelt den Teilnehmern das Wissen, wie man eine Organisation bei der effektiven Planung, Implementierung, Verwaltung, Überwachung und Aufrechterhaltung eines Informationssicherheitsmanagementsystems (ISMS) unterstützt. Bedrohungen und Angriffe auf die Informationssicherheit nehmen zu und entwickeln sich ständig weiter. Die beste Form der Verteidigung gegen diese Bedrohungen und Angriffe ist die […]

Die ISO/IEC 27001-Lead-Auditor-Schulung vermittelt Ihnen das notwendige Fachwissen, um ein Audit des Informationssicherheitsmanagementssystems(ISMS) auszuführen. Dabei sollen weitgehend anerkannte Auditprinzipien, -verfahren und –techniken angewendet werden. In dieser Schulung erwerben Sie die notwendigen Kenntnisse und Fähigkeiten, um interne und externe Audits in Übereinstimmung mit ISO 19011 und dem Zertifizierungsprozessnach ISO/IEC 17021-1 zu […]

Die ISO/IEC 27001-Lead-Auditor-Schulung vermittelt Ihnen das notwendige Fachwissen, um ein Audit des Informationssicherheitsmanagementssystems(ISMS) auszuführen. Dabei sollen weitgehend anerkannte Auditprinzipien, -verfahren und –techniken angewendet werden. In dieser Schulung erwerben Sie die notwendigen Kenntnisse und Fähigkeiten, um interne und externe Audits in Übereinstimmung mit ISO 19011 und dem Zertifizierungsprozessnach ISO/IEC 17021-1 zu […]

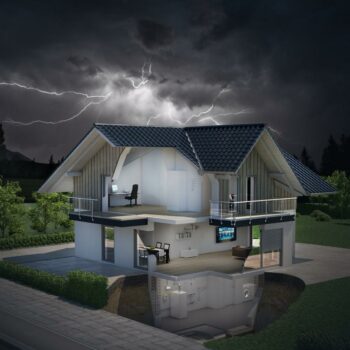

Photovoltaikanlagen sind in der heutigen Zeit eine der wichtigsten Quelle zur regenerativen Stromerzeugung. Sie sind in aller Regel mit hohen Investitionen verbunden und zeitgleich aufgrund ihrer exponierten Lage besonders durch Blitzeinschläge und Überspannungen gefährdet. Daher ist es essentiell, die PV-Anlagen vor Blitzeinschlägen, Überspannungen und Defekten zu schützen. Wir stellen Ihnen […]

Fühle ich mich als Bewerber eher wie ein Bittsteller oder wie ein Entscheider? Wer hat die Wahl, der Arbeitgeber oder der Bewerber? Dass sich der Arbeitsmarkt zugunsten der Kandidatinnen und Kandidaten entwickelt hat, spricht sich auch unter dem akademischen Nachwuchs herum. Absolventen, vor allem mit einem technischen und betriebswirtschaftlichen Schwerpunkt, […]

Putins Russland sei Dank wurde die nunmehr wohl überwundene Corona-Krise gleichsam nahtlos durch eine Energiekrise abgelöst. Vor dem Hintergrund des andauernden Krisengeschehens hat der Gesetzgeber – weitgehend unbemerkt – mit Wirkung zum 9. November 2022 neue temporäre Änderungen des Insolvenzrechts beschlossen. Die als Änderung des anlässlich der Pandemie geschaffenen COVInsAG […]

In diesem ganztägigen Seminar werden aktuelle Methoden des Incident Handling und der Incident Response als Vorbereitung auf mögliche zukünftige Vorfälle behandelt. Zunächst gehen wir darauf ein, wie sich ein Sicherheitsvorfall erkennen lässt. Dabei werden sowohl technische Möglichkeiten zur Erkennung etwaiger Sicherheitsvorfälle auf Endgeräten und im Netzwerk erörtert als auch organisatorische […]

In diesem ganztägigen Seminar werden aktuelle Methoden des Incident Handling und der Incident Response als Vorbereitung auf mögliche zukünftige Vorfälle behandelt. Zunächst gehen wir darauf ein, wie sich ein Sicherheitsvorfall erkennen lässt. Dabei werden sowohl technische Möglichkeiten zur Erkennung etwaiger Sicherheitsvorfälle auf Endgeräten und im Netzwerk erörtert als auch organisatorische […]

Deutschland ist bereits der achte neue Markt in diesem Jahr Sitz der deutschen Landesgesellschaft in Berlin Voller Fokus auf Finanzdienstleistungen für Bus- und Lkw-Kunden, enge Zusammenarbeit mit Daimler Truck Geschäftsbeginn in Frankreich im Frühjahr 2023 geplant Daimler Truck Financial Services ist einer der weltgrößten Finanzdienstleister im Nutzfahrzeugbereich mit einem […]

Webbasierte Applikationen haben sich zu bevorzugten Angriffspunkten entwickelt: Nicht nur, weil immer mehr Firmen Onlineshops, Bankanwendungen, Mitarbeiterportale oder andere interaktive Applikationen mit Web-Front-Ends oder Web Services anbieten, sondern auch, weil diese Systeme stets mit neuen Methoden angegriffen und manipuliert werden können. „Hacking Extrem Web-Applikationen“ ist ein Training, das sich mit […]

Inspirational content Get the latest industry insights with expert-led workshops, top keynotes, and exciting panels covering today’s pressing tech topics. Learn from over 200 outstanding speakers sharing their personal experience and vision on stage. hub.experience Creative areas & get-together From new dimensions of art, one-one-sessions with speakers, tech playgrounds, and […]